ModSecurity 무료 오픈소스 웹방화벽 (feat. VMware Workstation)

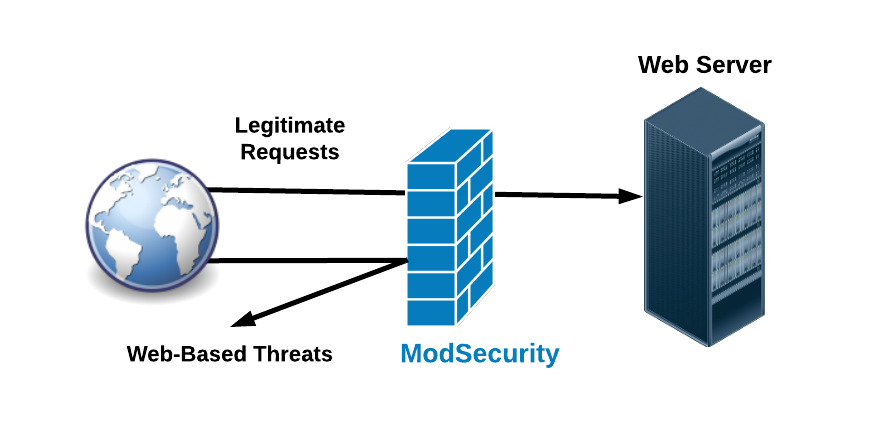

ModSecurity는 웹 애플리케이션 방화벽(WAF)으로 사용되는 오픈 소스 보안 솔루션입니다.

ModSecurity는 웹 공격에 대한 침입 탐지 및 침입 방지 기능을 추가해주는 아파치 웹서버 모듈이다.

웹 클라이언트와 아파치 웹 서버 사이에 ModSecurity가 존재하는데,

클라이언트로부터 악의적인 접속 요청이 발견되면 공격이 차단되고 로깅 등 사전에 정의된 행위를 수행한다.

ModSecurity는 Ivan Ristic이 개발한 Apache, IIS, Nginx 등

웹 서버용 공개 웹 방화벽으로 Trustwave사의 SpiderLabs에 의하여

개발되었고 PHP Injection 공격 등 Apache 웹 서버의 주요 공격을 차단하는 기능을 가진다.

또한,

설치 및 차단 Rule 설정 인터페이스가 불편하다는 점은 있지만

공격 차단 기능이 상당히 우수하며 다른 모듈과 마찬가지로 ModSecurity를

추가로 설치했을 경우, ModSecurity의 추가 처리로부터 발생되는 부하는 거의 없다.

ModSecurity웹방화벽(Web Application Firewall, WAF)은

사용자가 서버에 어떤 요청을 했을 시 서버가 해당 요청을 받는 순간부터

시작하여 요청 처리 후 사용자에게 보내기 직전까지의 단계에서 설정이 가능하게 되는데,

ModSecurity의 로깅과 관련된 지시자로 사용자가 필요한 내용만을 설정하여 로깅도리 수 있도록

지정할 수 있다.

ModSecurity에서 요청 헤더를 검사하려면 다음과 같은 단계를 따를 수 있다.

- ModSecurity 설치 : 우선 웹 서버에 ModSecurity를 설치하고 활성화해야 한다. 주로 Apache 또는 Nginx와 함께 사용된다.

- ModSecurity 규칙 설정 : 웹 애플리케이션의 요청 헤더를 검사하려면 ModSecurity 규칙을 설정해야 한다. 이 규칙은 어떤 요청 헤더를 허용하고 어떤 것을 차단할지를 정의한다.

- 규칙 커스터마이징 : ModSecurity 규칙은 특정한 웹 애플리케이션에 맞게 커스터마이징할 수 있다. 웹 애플리케이션의 요구 사항에 맞추어 요청 헤더를 검사하고 차단할 수 있다.

- 로깅 및 모니터링 : ModSecurity는 웹 요청에 대한 로그를 생성하고 보안 이벤트를 모니터링할 수 있다. 이를 통해 보안 이슈를 식별하고 대응할 수 있다.

ModSecurity를 사용하여 요청 헤더를 검사하고 보안을 강화하려면

웹 서버의 설정 파일 및 ModSecurity 규칙 파일을 수정해야 할 수 있으므로 주의가 필요하다.

또한,

ModSecurity 문서 및 커뮤니티 리소스를 참고하여

구체적인 설정 방법과 사용 사례를 더 자세히 알아보는 것이 도움이 될 것이다.

활용 사례

- (카페24) 웹호스팅 기업인 'cafe24'는 '아파치 웹서버의 공개용 웹방화벽(ModSecurity)'을 이용해 PHP Injection 및 SQL Injection, XSS 등의 다양한 웹 공격 및 악의적인 서비스의 접속차단

- (아이엑스소프트) 소상공인용 모바일 멤버십/쿠폰 오픈 플랫폼인 젤라 서비스에 공개SW 도입으로 모바일 플랫폼의 실시간 동시접속 이슈 해결하였으며, 코드 난독화와 웹 방화벽 구축을 위한 부분에까지 공개SW인 ProGuard와 ModSecurity를 각각 적용해 보안성 확보